安全配置

1. nginx介绍

nginx本身不能处理PHP,它只是个web服务器,当接收到请求后,如果是php请求,则发给php解释器处理,并把结果返回给客户端。nginx一般是把请求发fastcgi管理进程处理,fastcgi管理进程选择cgi子进程处理结果并返回被nginx。

nginx涉及到两个账户,一个是nginx的运行账户,一个是php-fpm的运行账户。如果访问的是一个静态文件,则只需要nginx的运行账户对文件具有读取权限;而如果访问的是一个php文件,则首先需要nginx的运行账户对文件有读取权限,读取到文件后发现是一个php文件,则转发给php-fpm,此时则需要php-fpm账户对文件具有读取权限。

2.一些经验 结论

2.1. linux下,要读取一个文件,首先需要具有对文件所在文件夹的执行权限,然后需要对文件的读取权限。

2.2. php文件的执行不需要文件的执行权限,只需要nginx和php-fpm运行账户的读取权限。

2.3. 上传木马后,能不能列出一个文件夹的内容,跟php-fpm的运行账户对文件夹的读取权限有关。

2.4. 木马执行命令的权限跟php-fpm的账户权限有关。

2.5. 如果木马要执行命令,需要php-fpm的账户对相应的sh有执行权限。

2.6. 要读取一个文件夹内的文件,是不需要对文件夹有读取权限的,只需要对文件夹有执行权限。

3. Nginx服务器涉及到的安全配置

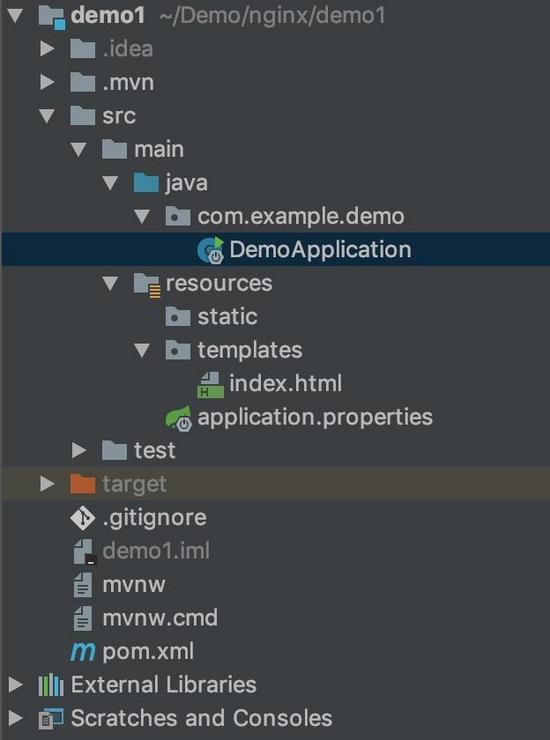

3.1 Nginx.conf的配置

3.2 php-fpm.conf的配置

3.3 nginx和php-fpm的运行账户对磁盘的权限配置

3.4 Php.ini的配置

4. 常见配置

4.1 禁止一个目录的访问

示例:禁止访问path目录

可以把path换成实际需要的目录,目录path后是否带有"/",带“/”会禁止访问该目录和该目录下所有文件。不带"/"的情况就有些复杂了,只要目录开头匹配上那个关键字就会禁止;注意要放在fastcgi配置之前。

4.2 禁止php文件的访问及执行

示例:去掉单个目录的PHP执行权限

示例:去掉多个目录的PHP执行权限

4.3 禁止IP的访问

示例:禁止IP段的写法:

示例:只允许某个IP或某个IP段用户访问,其它的用户全都禁止

5. 常见问题

5.1 让木马上传后不能执行

针对上传目录,在nginx配置文件中加入配置,使此目录无法解析php。

5. 2 让木马执行后看不到非网站目录文件

取消php-fpm运行账户对于其他目录的读取权限。

5.3 木马执行后命令不能执行

取消php-fpm账户对于sh的执行权限。

5.4 命令执行后权限不能过高

Php-fpm账户不要用root或者加入root组。

6. nginx安全配置

6.1 修改网站目录所有者为非php-fpm运行账户,此处修改所有者为root。

6.2 修改nginx及php-fpm的运行账户及组为nobody

6.3 取消nobody对所有目录的的读取权限,然后添加对网站目录的读取权限

6.4 取消nobody对于/bin/sh 的执行权限

6.5 确认网站目录对于nobody的权限为可读可执行,对网站文件的权限为可读

6.6 对于上传目录或者写入写文件的目录添加nobody的写入权限

6.7 配置nginx.conf 对于上传目录无php的执行权限

6.8 配置nginx.conf禁止访问的文件夹,如后台,或者限制访问ip

6.9 配置nginx.conf禁止访问的文件类型,如一些txt日志文件

10 个 Nginx 的安全提示

1. 在配置文件中小心使用"if"。它是重写模块的一部分,不应该在任何地方使用。

“if”声明是重写模块评估指令强制性的部分。换个说法,Nginx的配置一般来说是声明式的。在有些情况下,由于用户的需求,他们试图在一些非重写指令内使用“if”,这导致我们现在遇到的情况。大多数情况下都能正常工作,但…看上面提到的。

看起来唯一正确的解决方案是在非重写的指令内完全禁用“if”。这将更改现有的许多配置,所以还没有完成。

2. 将每个~ .php$请求转递给PHP。 我们上周发布了这个流行指令的潜在安全漏洞介绍。即使文件名为hello.php.jpeg它也会匹配~ .php$这个正则而执行文件。

现在有两个解决上述问题的好方法。我觉得确保你不轻易执行任意代码的混合方法很有必要。

如果没找到文件时使用try_files和only(在所有的动态执行情况下都应该注意) 将它转递给运行PHP的FCGI进程。

确认php.ini文件中cgi.fix_pathinfo设置为0 (cgi.fix_pathinfo=0) 。这样确保PHP检查文件全名(当它在文件结尾没有发现.php它将忽略)

修复正则表达式匹配不正确文件的问题。现在正则表达式认为任何文件都包含".php"。在站点后加“if”确保只有正确的文件才能运行。将/location ~ .php$和location ~ ..*/.*.php$都设置为return 403;

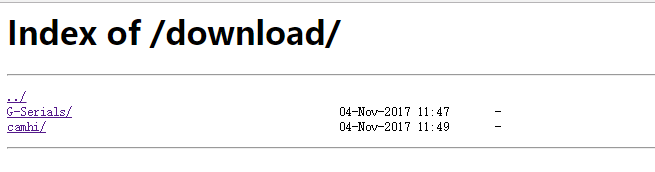

3. 禁用autoindex模块。这个可能在你使用的Nginx版本中已经更改了,如果没有的话只需在配置文件的location块中增加autoindex off;声明即可。

4. 禁用服务器上的ssi (服务器端引用)。这个可以通过在location块中添加ssi off; 。

5. 关闭服务器标记。如果开启的话(默认情况下)所有的错误页面都会显示服务器的版本和信息。将server_tokens off;声明添加到Nginx配置文件来解决这个问题。

6. 在配置文件中设置自定义缓存以限制缓冲区溢出攻击的可能性。

7. 将timeout设低来防止DOS攻击。所有这些声明都可以放到主配置文件中。

8. 限制用户连接数来预防DOS攻击。

9. 试着避免使用HTTP认证。HTTP认证默认使用crypt,它的哈希并不安全。如果你要用的话就用MD5(这也不是个好选择但负载方面比crypt好) 。

10. 保持与最新的Nginx安全更新。