2017年5 月12 日晚上20 时左右,全球爆发大规模蠕虫勒索软件感染事件,仅仅几个小时内,该勒索软件已经攻击了99个国家近万台电脑。英国、美国、俄罗斯、德国、土耳其、意大利、中国、菲律宾等国家都已中招,且攻击仍在蔓延。

据报道,勒索攻击导致16家英国医院业务瘫痪,西班牙某电信公司有85%的电脑感染该恶意程序。至少1600家美国组织,11200家俄罗斯组织和6500家中国组织和企业都受到了攻击。国内也有大量教学系统瘫痪,包括校园一卡通系统。

教你如何防范永恒之蓝(WannaCry)病毒的方法 最全的解决方案

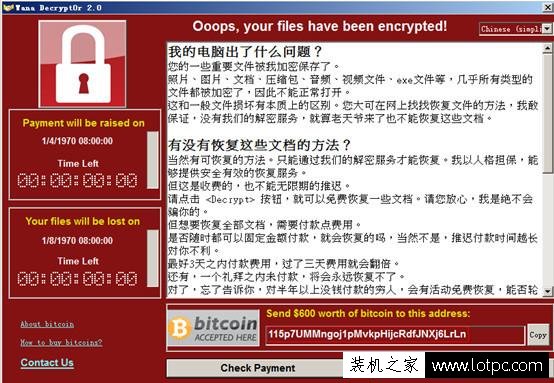

该勒索病毒名为“永恒之蓝”,伪装为Windows系统文件,用户一旦感染,电脑中大多数文件类型均会被加密,然后向用户勒索价值300或600美金的比特币。该病毒影响所有Windows操作系统。

目前,瑞星所有产品均可对该病毒进行拦截,请将瑞星所有产品更新至最新版。同时,瑞星推出该病毒免疫工具“瑞星永恒之蓝免疫工具”,用户可下载防御病毒。

下载地址:

瑞星“永恒之蓝”免疫工具:

http://download.rising.net.cn/zsgj/EternalBluemianyi.exe

瑞星“永恒之蓝”免疫工具+杀软:

http://download.rising.net.cn/zsgj/EternalBluemianyi_sharuan.exe

内网用户免疫病毒方法::

WanaCrypt的主程序启动时,首先会访问:

http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com,如果可以访问,则会停止工作。

目前该域名已经被注册,在互联网环境下,WanaCrypt应该已经不再起效。对于无法连接互联网的用户,可以在本地网络环境中增加该域名的解析,起到抑WanaCrypt活性的作用。或者在本机修改host文件,让该域名指向任意有效HTTP服务,都可以起到“免疫”的效果。无法连接互联网的用户需要自己手工修改指向一个内部可访问的HTTP服务,防毒墙可以在拦截到这个HTTP请求时返回成功信息。

瑞星所有产品解决方案

一、瑞星终端安全产品解决方案

瑞星杀毒软件网络版查杀截图:

瑞星安全云查杀截图:

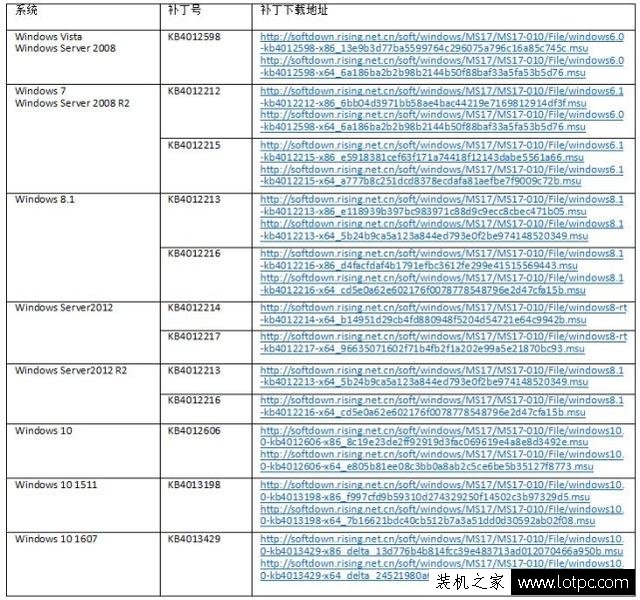

1、更新微软MS17-010漏洞补丁,对应不同系统的补丁号对照表:

ESM版: 2.0.1.29

10网络版:22.04.63.50

11网络版:23.00.11.85

12网络版:24.00.12.60

13网络版:25.00.03.35

以上版本带的漏洞扫描功能已经可以支持以上补丁。

2、ESM产品安装了行为审计、防火墙组件的用户可以设置防火墙规则(XP或非XP系统都可以)

使用行为审计/IP规则策略,设置端口规则:

l 启用端口规则,根据需要考虑是否勾选“阻止访问时通知用户”

l 从右边增加一条新端口规则,勾选离线生效

l 选择“单个端口”,并设置端口号为445

l 协议选择TCP,方向选择入站

l 注意“允许联网”不要勾选,表示拒绝访问

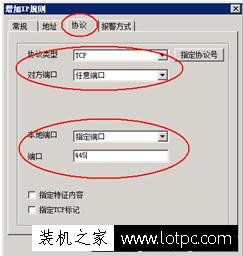

3、网络版产品设置防火墙规则

l 通过控制,给组设置防火墙组规则,右键组,出操作菜单,设置防火墙规则

特别注意“常规”里一定要选择“禁止”,协议里协议类型选TCP,对方端口选任意端口,本地端口选指定端口,并填445

4、使用公安专版或只有杀毒模块的用户

瑞星杀毒软件会进行病毒库紧急升级,用来查杀相应的病毒。

因为公安专版、单杀毒模块产品上就即不带漏洞补丁修复,又不带防火墙功能,所以请使用公安网内部的其他方式安装系统补丁或配置防火墙规则(也可参考下一条说明方案)进行防御措施。

5、没有防火墙功能的用户,可以在终端上执行以下CMD命令:

netsh firewall set opmode enable

netsh advfirewall firewall add rule name="deny445" dir=in protocol=tcp localport=445 action=block

netsh advfirewall firewall add rule name="deny139" dir=in protocol=tcp localport=139 action=block

netsh firewall set portopening protocol=TCP port=445 mode=disable name=deny445

netsh firewall set portopening protocol=TCP port=139 mode=disable name=deny139

也可以将上述命令保存为.bat批处理文件,管理员权限直接运行,制作.bat批处理文件方法:

n 新建一个文本文件

n 把上述命令拷贝到文件里,并保存

n 重命名.txt后缀改为.bat

新闻热点

疑难解答