用户网络访问控制是我们在进行网络管理和网络设备配置时经常要用到一项网络技术应用。许多读者朋友往往遇到这类应用需求时无从下手,其实在用户的网络访问控制方面,最直接、最简单的方法就是配置基于端口的安全模式,不仅Cisco交换机如此,H3C交换机也有类似的功能,而且看起来功能更加强大。

在H3C以太网交换机上可配置的端口安全模式总体来说是可分为两大类:控制MAC地址学习类和认证类。控制MAC地址学习类无需对接入用户进行认证,但是可以允许或者禁止自动学习指定用户MAC地址,也就是允许或者禁止把对应MAC地址添加到本地交换机的MAC地址表中,通过这种方法就可以实现用户网络访问的控制。认证类则是利用MAC地址认证或IEEE 802.1X认证机制,或者同时结合这两种认证来实现对接入用户的网络访问控制。

配置了安全模式的H3C以太网交换机端口,在收到用户发送数据报文后,首先在本地MAC地址表中查找对应用户的MAC地址。如果该报文的源MAC地址已经在本地交换机中的MAC地址表中则直接转发该报文,否则根据端口所在安全模式进行相应的处理,并在发现非法报文后触发端口执行相应的安全防护特性。

在H3C以太网交换机中可配置的端口安全模式及各自的工作原理如下。

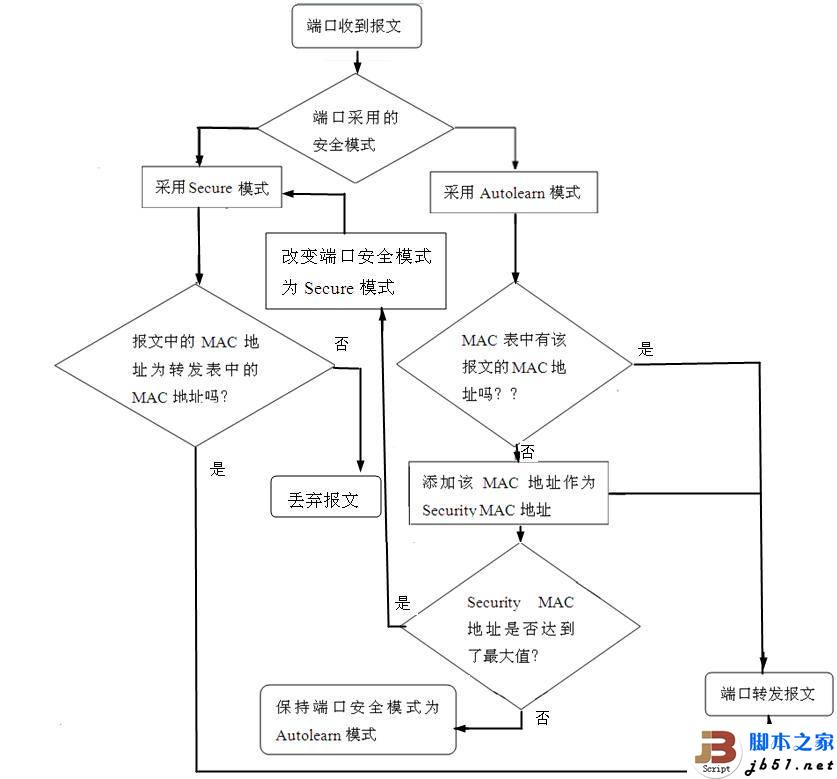

1. autoLearn模式与secure模式

在autoLearn(自动学习)端口安全模式下,可通过手工配置,或动态学习MAC地址,此时得到的MAC地址称为Secure MAC(安全MAC地址)。在这种模式下,只有源MAC为Secure MAC的报文才能通过该端口;但在端口下的Secure MAC地址表项数超过端口允许学习的最大安全MAC地址数后,该端口也不会再添加新的Secure MAC,并且端口会自动转变为Secure模式。

如果直接将端口安全模式设置为Secure模式,则将立即禁止端口学习新的MAC地址,只有源MAC地址是原来已在交换机上静态配置,或者已动态学习到的MAC地址的报文才能通过该端口转发。

根据以上描述,可以得出在autoLearn和secure模式下报文处理流程如图19-1所示。

图19-1 autoLearn和secure端口安全模式报文处理流程图

2. 单一IEEE 802.1X认证模式

采用单一IEEE 802.1x认证方式的端口安全模式又包括以下几种:

l userlogin:对接入用户采用基于端口的IEEE 802.1x认证,仅允许通过认证的用户接入。

l userLoginSecure:对接入用户采用基于用户MAC地址的IEEE 802.1x认证(也就是Cisco IOS交换机中所说的MAB)。仅接收源MAC地址为交换机的MAC地址的数据包,但也仅允许802.1x认证成功的用户数据报文通过。此模式下,端口最多只允许接入一个经过802.1x认证的用户(即IEEE 802.1X单主机模式)。

l userLoginSecureExt:与userLoginSecure类似,但端口下的802.1x认证用户可以有多个(即IEEE 802.1X多主机模式)。

l userLoginWithOUI:与userLoginSecure类似,端口最多只允许一个802.1x认证用户,但该用户的数据包中还必须包含一个允许的OUI(组织唯一标志符)。

因为H3C以太网交换机的IEEE 802.1X认证将在本书第21章专门介绍,故在此不再赘述。

3. MAC地址认证模式

MAC地址认证安全模式即macAddressWithRadius模式。MAC地址认证是一种基于端口和用户MAC地址的网络访问控制方法,它不需要用户安装任何客户端软件。交换机在启用了MAC地址认证的端口上首次检测到用户的MAC地址以后,即启动对该用户的认证操作。认证过程中,不需要用户手动输入用户名或者密码,因为这是基于用户MAC地址进行的认证。如果该用户认证成功,则允许其通过端口访问网络资源,否则该用户的MAC地址就被添加为“静默MAC”。在静默时间内(可通过静默定时器配置),来自此MAC地址的用户报文到达时直接做丢弃处理,以防止非法MAC短时间内的重复认证。

目前H3C以太网交换机支持“本地认证”和“RADIUS远程认证”这两种MAC地址认证方式。有关H3C以太网交换机的RADIUS服务器认证配置方法将在本书第20章专门介绍;有关MAC地址认证的配置方法将在本章19.5节介绍。

4. and模式

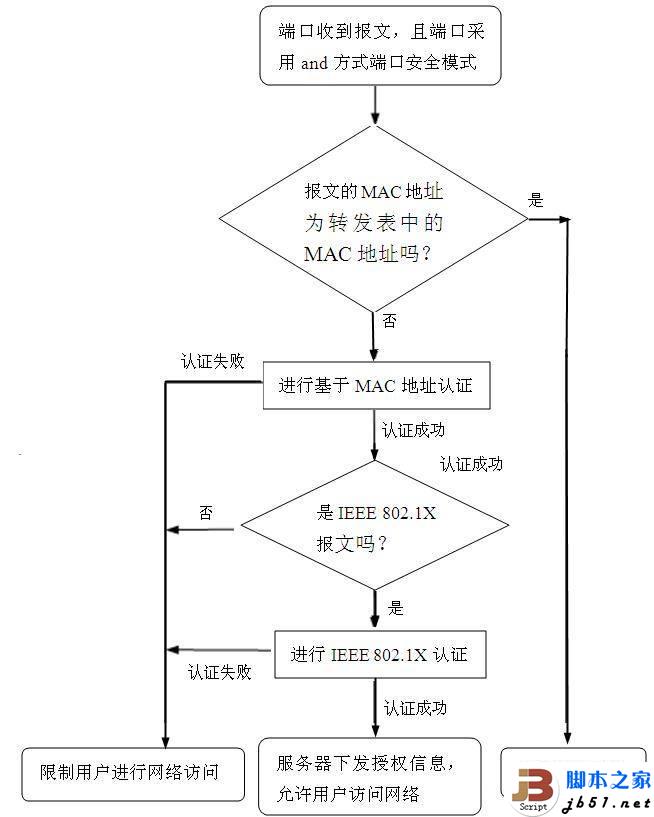

“and”是“和”的意思,就是要求同时满足所有的条件。and端口安全模式包括以下两种子模式:

l macAddressAndUserLoginSecure:当用户的MAC地址不在转发表中时,接入用户首先进行MAC地址认证,当MAC地址认证成功后再进行IEEE 802.1x认证。只有在这两种认证都成功的情况下,才允许该用户接入网络。此模式下,端口最多只允许一个用户接入网络,也就是最先通过全部这两种认证的用户。

l macAddressAndUserLoginSecureExt:与macAddressAndUserLoginSecure类似。但此模式下,端口允许接入网络的用户可以有多个。

根据以上描述得出以上这两种and端口安全子模式的报文处理流程如图19-2所示。

图19-2 and端口安全模式的报文处理流程图

5. else模式

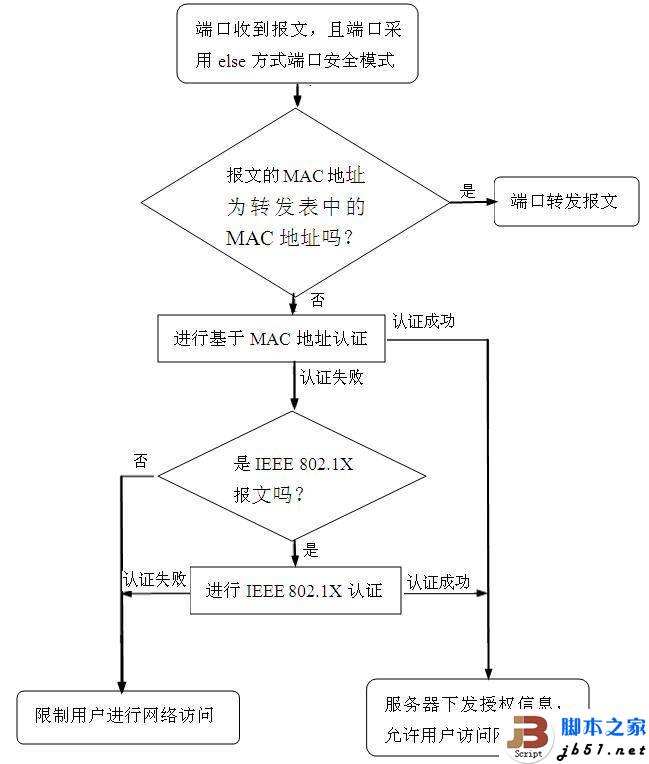

“else”是“另外”的意思,就是一种认证通不过后还可以尝试其它的认证方式。else端口安全模式包括以下两个子模式:

l macAddressElseUserLoginSecure:当用户的MAC地址不在转发表中时,对接入用户首先进行MAC地址认证,如果认证成功则直接通过,如果MAC地址认证失败再尝试进行802.1x认证。此模式下,端口下可以有多个用户通过MAC地址认证,但端口仅允许接入一个用户经过802.1x认证,也就是最先通过802.1x认证的用户。

l macAddressElseUserLoginSecureExt:与macAddressElseUserLoginSecure类似。但此模式下,端口允许经过多个用户通过IEEE 802.1X认证。

根据以上描述得出以上这两种else端口安全子模式的报文处理流程如图19-3所示。

图19-3 else端口安全模式报文处理流程图

6. or模式

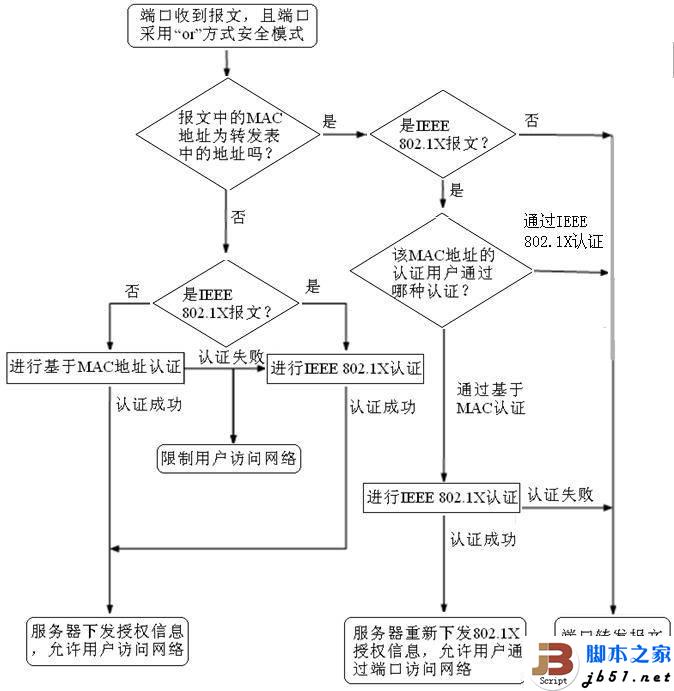

“or”是“或者”的意思,也就是可以任选其中一种认证方式。or端口安全模式包括以下两个子模式:

l macAddressOrUserLoginSecure:当用户的MAC地址不在转发表中时,接入用户通过MAC地址认证后,仍然可以进行IEEE 802.1x认证;但接入用户通过IEEE 802.1x认证后,不再进行MAC地址认证。此模式下,可以有多个经过基于MAC地址认证的用户,但端口仅允许接入一个经过认证的802.1x用户,也就是最先通过802.1x认证的用户。

l macAddressOrUserLoginSecureExt:与macAddressOrUserLoginSecure类似。但此模式下可以允许多个通过IEEE 802.1x认证的用户。

根据以上描述得出以上这两种or端口安全子模式的报文处理流程如图19-4所示。

图19-4 or端口安全模式报文处理流程图

来源 http://blog.csdn.net/lycb_gz/article/details/8088517